Sett deg i Googles sko: Du vet at virksomheten blir stadig mer mobil, men det mobile operativsystemet du opprettholder, er bredt åpent med design, og det er samlet legioner av lojale fans som elsker å utforske og utnytte alle aspekter av

Hvis du opprettholder status quo, mister du verdifulle bedriftskunder, bankapplikasjoner vil flykte, og mediebedrifter med DRM-beskyttet innhold vil ødelegge operativsystemet ditt.

Ganske quandary, ikke sant?

Hvorfor SafetyNet er bra for Enterprise, Banking & DRM Apps

Tilbake i 2014 var Google utsatt for en krise: Mange bedrifter følte bare at Android ikke var trygt nok til at deres ansatte kunne få Android-drevne enheter til sine private nettverk.

Omkring samme tid hadde Google nettopp lagt til støtte for flere brukere til Android.

Dette Android-KNOX-partnerskapet har lagt til to hovedtrekk: For det første ble brukerrommene kryptert ved hjelp av separate nøkler, og for det andre hadde Android nå et system som sørget for at det ikke var noen avbrudd eller hackery ved oppstart til brukerplass.

En forenklet visuell forklaring av rot.

En forenklet visuell forklaring av rot.

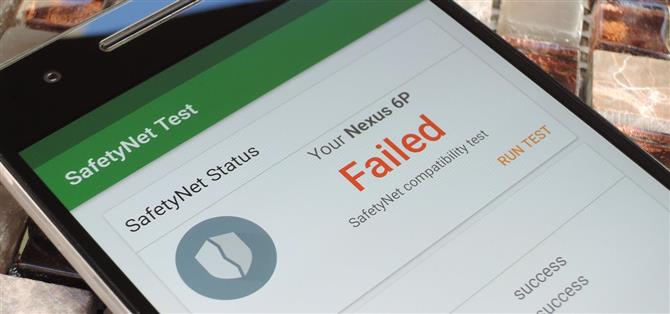

SafetyNet utvides på mange av disse prinsippene ved å gi en API som apper kan bruke til å se om AVB-prosessen hadde blitt omgått, hvis enheten var blitt manipulert på noen måte, eller hvis enheten ikke var sertifisert av Google.

Dette er hvor SafetyNet krysser med rot.

Hvis et selskap som Netflix er bekymret for forankrede brukere omdirigerer DRM-en for å lagre piratkopier av sine forestillinger og filmer, kan Netflix-appen bare sjekke med SafetyNet for å se om brukeren er forankret, og hvis de er, nekter man å installere eller kjøre

Hvorfor SafetyNet er bra for Rooters & Modders

Alt vi har snakket om så langt, lyder som en god del for bedrifts-, bank- og DRM-apper – men hva med de av oss som hovedsakelig velger Android over iOS på grunn av tilpasningsalternativer-roten?

De fleste rottemetoder bruker Fastboot til å blinke eller starte et egendefinert gjenopprettingsbilde, som deretter lar deg installere rotbinarier på telefonen.

Ja, det er veldig enkelt å aktivere Fastboot-blinking (og dermed rot) på Android.

Ja, det er veldig enkelt å aktivere Fastboot-blinking (og dermed rot) på Android.

Så når det gjelder SafetyNet API som lar apps vite om firmware er endret, hadde Google et mye lettere alternativ som de nektet å trene: Bare fjern Fastboot og OEM opplåsingsinnstillingen.

Dette ville ha satt oss i en lignende posisjon til jailbreakers på iOS i det siste, da rotmetodene ville bli slått av like raskt som de poppet opp.

Likevel tilbrakte Google utallige man-timer og millioner av dollar til å skape SafetyNet – hvorfor?

Google har siden gått på å bruke flere begrensninger på SafetyNet – sist, de lar nå apputviklere skjule sine apps i Play-butikken hvis enheten din mislykkes i SafetyNets attestasjonskontroll.

Oh, og forresten – fordi vi fortsatt har tilgang til Fastboot-blinking og egendefinerte gjenopprettingsbilder, har Android’s utviklingssamfunn allerede funnet en måte å omgå SafetyNet mens den er rotfestet.